- Conecting Sharing

- Filtering

- Caching

Conecting sharing :

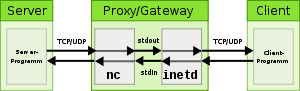

Fungsi Proxy disini adalah penghubung atau perantara pengambilan data dari suatu IP dan dihantarkan ke IP lain ataupun ke IP komputer kita.

Filtering :

Beberapa proxy dilengkapi juga dengan firewall yang mampu memblokir atau menutup alamatnya suatu IP yang tidak diinginkan, sehingga beberapa website tidak bisa diakses dengan menggunakan proxy tersebut.

Caching :

Artinya menyimpan proxy juga dilengkapi media penyimpanan data suatu website dari query atau permintaan akses pengguna, jadi misalkan permintaan mengkases suatu website bisa lebih cepat apabila sudah terdapat permintaan akses ke suatu website pada pengguna proxy sebelumnya.

Ada 2 macam proxy yang populer digunakan yaitu :- Proxy Tranparent

- Proxy Animouse

Proxy Tranparent :

Lebih mengutamakan fungsi sebagai kurir atau perantara pengambilan data. Biasanya proxy Tranparents ini bisa kita gunakan untuk mempercepat akses ke suatu website. Akan tetapi kalau kita menggunakan proxy Transparen ini IP kita tetap bisa terdeteksi atau terbaca pada server IP yang kita akses datanya dengan metode pelacakan IP yang lebih rumit.

Proxy Animouse :

Dengan Proxy Animouse selain sebagai perantara, proxy ini juga akan memblokir data IP kita sehingga IP sebenarnya kita tidak bisa dibaca oleh server website yang kita ambil atau kita akses datanya, dan yang terbaca pada server website adalah IP Proxy tersebut. Tapi biasanya kecepatan akses lebih lambat dari pada Proxy Transparent.

Beberapa Keuntungan dari Penggunaan memakai Proxy antara lain :

- Proxy bisa menyembunyikan identitas IP anda.

- Mempercepat akses ke suatu website.

- Dapat digunakan untuk mengakses suatu website atau IP yang diblokir oleh Penyedia ISP atau Penyedia jaringan Internet tertentu (Dengan Proxy Tertentu )

- Proxy dapat digunakan untuk memblokir akses ke suatu IP atau website ( Dengan Proxy tertentu )

- Meningkatkan Privacy atau keamanan karena proxy ini akan menfilter cookies yang tidak diinginkan dan tersimpan dalam keadaan ter- encrypsi ( Proxy Tertentu)

Adapun keuntungan dari penggunaan diatas tetap tergantung dari spesifikasi, jenis dan kualitas Proxy yang anda gunakan. Jadi tidak semua proxy bisa difungsikan untuk hal diatas.

Beberapa Proxy yang bisa digunakan Update 21 November 2009 :

212.93.193.90 Port:443 (Arab Saudi)212.93.193.89 Port:443 (Arab Saudi)

212.93.193.88 Port:443 (Arab Saudi)

200.65.129.2 Port:80 (Mexico)

200.65.129.2 Port:3128 (Mexico)

168.10.168.61 Port:80 (USA Filter)

212.138.84.62 Port:80 (Arab Saudi)

193.136.124.226 Port:3128 (Coden)

210.125.84.17 Port:3124 (Coden)

213.132.58.149 Port:8080 (UEA Etisalat)

Proxy Khusus Jaringan Telkom Speedy :

PROXIES.TELKOM.NET.ID Port: 8080

125.167.43.218 Port 8080

202.134.0.135 Port 8080

Proxy Khusus Situs Indowebster.com

119.110.76.76 Port : 3128

Catatan :

- Sebagian IP Proxy tidak bisa terapkan di jaringan yang memakai Router

- Berfungsi tidaknya proxy sewaktu waktu bisa berubah.

- Update Prox dapat anda lihat di (http://proksi.hash.es/) atau (http://www.ip-adress.com/proxy_list)

Berikut Tool atau addons yang bisa digunakan untuk memudahkan berganti-ganti proxy pada browser Mozila Firefox:

Cara Instalasi manual addons Mozila Firefox :

- Buka Mozila Explorer dan windows explorer berdampingan.

- Buka menu tooll >>> addons >>> Extensions , pada browser dan buka atau explorer windows dimana anda menempatkan file addons filefox gproxy.xpi

- Drag and drop file addon gproxy.xpi dari windows explorer tersebut ke windows extension yang sudah anda buka sebeumnya.

- Ikuti langkah instalasi sampai selesai

- Setting dan isikan Configurasi Proxy pada menu manage Proxies dari tool gproxy. Pilih none bila anda ingin mengakses website tanpa menggunakan proxy.

Semoga informasi ini dapat menambah wawasan anda, semoga bermanfaat.

Sumber:

smartdanic

smartdanic